🔍 OSINT 란?

OSINT 란 Open Source INTelligence 의 머리 글자만 따온 단어로, 일반적으로 공공에서 접근이 가능한 오픈소스를 이용해서 원시 데이터를 수집하여 얻은 정보를 OSINT라고 정의한다. 단어 그대로 오픈소스 인텔리젼스 또는 오신트라고 불리기도 한다. 공개된 출처라는 의미의 Open Source와 군(Millitary)에서 정보를 수집하는 첩보 활동에서 유래된 Intelligence가 합쳐져 탄생한 용어이다.

OSINT는 국가나 민간 정보단체 등에서 테러 및 범죄활동과 관련된 정보를 파악하기 위해 사용되며, 신문, 라디오, TV등의 전통적인 매체를 통한 오픈소스 정보수집에서 출발하였다.

과거에는 대표적으로 언론사나 대학에서 공개한 논문, 학술자료, 기사 등의 자료가 OSINT라고 볼 수 있었지만, 오늘날에는 IT 기술의 발달로 OSINT의 범위는 나날이 다양해지고 확대되어가고 있다.

이러한 OSINT는 모의침투(Penetration Testing)과정의 첫단추이자 성패를 좌우할 정도로 중요한 정보수집단계에서 매우 용하게 사용된다.

🔍OSINF ? OSINT ?

OSINT에 비해 OSINF란 단어는 다소 생소할 수 있다

OSINF 란 Open Source INFormation 의 머리글자만 따온 단어로 우리가 얻게되는 정보를 가리킨다. OSINT는 OSINF 가 유용하고 의미있는 정보가 되도록 정보들간의 연관성을 찾고 정제하는 과정을 의미한다. 따라서 단순히 OSINT를 도구의 사용이라고 부르는 것은 실수이다.

OSINF 수집도구를 사용하는 것만으로는 OSINT가 되지않기 때문에 프로세스 관점에서는 OSINT는 무엇인지 명확하지 않다. 그러나 정보보호 업계에서는 이러한 OSINF 수집도구를 OSINT라고 부르는것이 일반적이다.

따라서 OSINF는 OSINT를 위해 필요한 전제 조건이며, 조사자들은 OSINT를 위해 정보를 수집한다. 결론적으로 수집되는 정보는 조사자들이 의사결정과 행동을 위해 필요한 전제 조건이라고 볼 수 있다.

⚔ Attack VS 🛡Defence 관점에서의 OSINT

위에서 정리한 바와 같이 OSINT는 광범위하지만 주로 사이버 공격에 중점을 둔다. 공격적인 관점의 OSINT는 공격을 하기전에 미리 연구하는 것이고 방어적인 관점의 OSINT는 회사에 대한 공격을 미리 확인하고 예방하기위해 배우는 것이다. OSINT는 공격자와 방어자 모두에게 기회를 제공하며 중요한 단서가 될 수 있다. 따라서 취약점을 확인하고 예방할수 있는 동시에 취약점을 가지고 악용할 수 있는 양날의 검과 같다.

📈 OSINT 프로세스

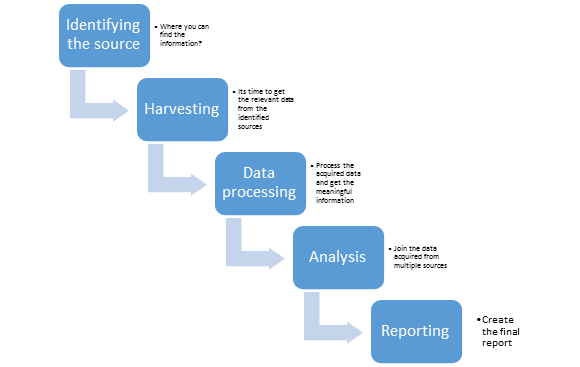

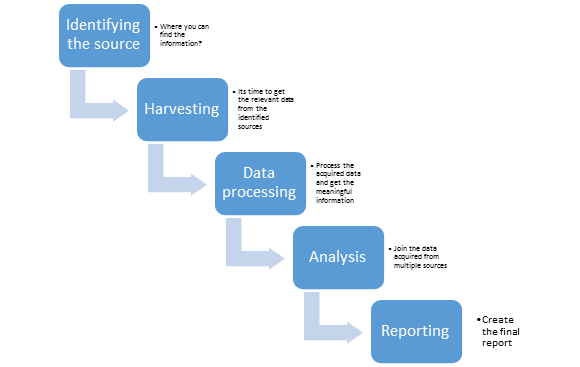

OSINT Process에는 과정이라는 의미가 중첩되어 어색한 표현으로 보여진다. 하지만 OSINT Process라는 키워드로 구글링을 해보면 다음과 같이 다양한 순서도를 만나볼 수 있다.

프로세스 관점에서 OSINT가 무엇인지 명확하게 볼 수 없기 때문에 이러한 순서도를 통해 OSINT를 표현하고자 하는 것이다.

OSINT Process는 다음과 같이 일방향 또는 순환 형태로 많이 소개되고 있습니다.

1) Identifying the source

Identifying the source는 정보원을 식별하는 단계이다. 조사자가 얻고자 하는 정보가 무엇이고, 어디서 정보를 얻어야 하는지 조사자는 알고 있어야 한다는 의미이다.

2) Harvesting

Harvesting는 1단계에서 식별된 source에서 관련된 데이터를 가져오는 단계이다. 데이터를 가져올 때, 데이터 수집 방법에 따라 Harvesting 단계는 Active와 Passive 두 가지로 분류된다.

- Active Harvesting

대상에 직접 프로그램 또는 스크립트 등을 사용하여 정보를 수집한다. Active 유형은 대상에 직접 접근을 하기 때문에 로그가 남는 것이 특징이다.

- Passive Harvesting

Google, Netcraft, Whois, Recon-NG, Shodan 등을 사용하여 정보를 수집한다.. Passive 유형은 서드파티 앱들을 통해 정보를 수집하기 때문에 별도의 로그가 남지 않는다는 것이 특징이다.

3) Processing

Processing은 2단계에서 획득한 정보를 처리하고 의미있는 정보를 얻는 단계이다. 2단계에서는 무수히 많은 정보들이 존재하기 때문에 3단계로 넘어오면서 정보들을 필터링하는 작업이 매우 중요하다. 만약 중요해보이지 않는 정보 B가 있다고 가정했을 때, A와 C의 연관성이 성립되기 위해서 B가 꼭 있어야하는 것처럼 정보들간의 연관성을 고려해야한다.

이처럼 정보들간의 연관성을 고려해야하기 때문에 이 단계는 많은 경험과 시각이 필요한 고난도의 작업이 필요한 단계라고 생각한다.

4) Analysis

Analysis는 3단계에서 정제된 데이터를 조사 목적에 맞게 가공하는 단계이다. "김OO은 범인이다."라는 의견을 뒷받침하기 위해서 다양한 정보들을 수집하고 처리하여 얻어진 A, B, C라는 정보를 통해 "A와 B 그리고 C에 의해 김OO은 범인이다."라고 최종적인 결론을 내릴 수 있게 된다.

5) Reporting

Reporting은 4단계까지 진행된 사항들을 종합하여 레포트 형태로 작성하는 단계이다. 작성된 레포트는 활용하는 기관에 따라 증거물, 분석보고서등 다양한 형태의 산출물로 배포되어 평가받게 된다.

❓ 어떤 정보를 볼것인가?

그럼 OSINT를 활용해 어떤 정보를 알아낼수 있으며 알아낸 정보는 어떻게 사용될까?

기술 인프라

● IP

● 호스트 이름

● 서비스

● 네트워크 (Port)

● 소프트웨어/하드웨어 버전 및 OS 정보

● 지리적 위치

● 네트워크 다이어 그램

데이터 베이스

문서, 논문, 프레젠테이션, 스프레드시트 및 구성파일

메타데이터

개인정보( 이메일, 이름 및 직원검색등)

→ 이러한 정보들은 다음과 같은 사이버 공격으로 이어질수 있다.

1. Phishing

2. Brute force (password)

3. denial of service

4. social engineering

⛏ 대표적인 OSINT 도구들

| 도구 | 설명 |

| Maltego | 네트워크의 구조 및 이메일, 도메인 등을 알 수 있고, 데이터 간의 관계를 시각화하여 보여준다. Kali Linux에 내장되어 있다. |

| Shodan | 인터넷 연결된 모든 기기들의 데이터를 수집하고 제공해주는 검색 엔진이다. Webcam, WAS서버, FTP, Telnet 등 서버에서 제공중인 서비스들을 검색할 수 있다. |

| Recon-ng | 파이썬으로 개발되었고, 필요한 모듈을 로드하여 대상에 대한 정보를 한 눈에 볼 수 있는 도구이다. 웹 서비스 정찰하는 용도로 사용된다. |

| theHarvester | 다양한 공개 데이터에서 이메일, 하위 도메인, IP 등을 찾을 수 있다. Kali Linux에 내장되어 있다. |

| Google Dorks | 구글 검색기능들을 이용해서 웹페이지에 올라와 있는 취약점이나 정보 등을 수집하는 도구이다. |

| TinEye | 웹에서 이미지 관련 검색을 수행하는데 도움이 되는 도구이다. 이미지가 온라인에서 사용 가능한지 여부와 해당 이미지가 표시된 위치를 확인할 수 있다. |

| Search Code | 함수, 연산, 변수 및 코드 세그먼트를 구성할 수 있는 모든 항목을 검색할 수 있다. 특정 언어 또는 저장소를 기반으로 검색 결과를 추가로 필터링 할 수 있다. |

| Creepy | 세부정보를 추출하고 지도에 위치를 표시하는 파이썬 응용 프로그램 도구이다. 지리적 위치 데이터를 수집하고 정확한 날짜 기반으로 필터를 제공한다. |

| Spider Foot | Nixintel이 강력한 자동 osint도구이다. 이메일 검색에 특화된 모듈이다. |

| CheckUsernames | 170개 이상의 소셜 네트워크에서 사용자 이름을 찾는데 도움이 되는 도구이다. 개인뿐만 아니라 브랜드 회사 이름을 확인할 때도 사용할 수 있다. |

'Web Hacking > Web' 카테고리의 다른 글

| [구글해킹] 구글 검색명령어를 이용한 정보수집 (0) | 2022.08.05 |

|---|---|

| 서브도메인 검색에 사용되는 도구모음 (0) | 2022.07.28 |

| 웹해킹 공부시 참고할만한 문서들 (0) | 2022.07.13 |

| 취약점 관리 할 때 알아두면 도움 되는 사이트 10 (0) | 2022.07.13 |

| XSS (Cross-Site-Scripting) (0) | 2022.07.07 |

🔍 OSINT 란?

OSINT 란 Open Source INTelligence 의 머리 글자만 따온 단어로, 일반적으로 공공에서 접근이 가능한 오픈소스를 이용해서 원시 데이터를 수집하여 얻은 정보를 OSINT라고 정의한다. 단어 그대로 오픈소스 인텔리젼스 또는 오신트라고 불리기도 한다. 공개된 출처라는 의미의 Open Source와 군(Millitary)에서 정보를 수집하는 첩보 활동에서 유래된 Intelligence가 합쳐져 탄생한 용어이다.

OSINT는 국가나 민간 정보단체 등에서 테러 및 범죄활동과 관련된 정보를 파악하기 위해 사용되며, 신문, 라디오, TV등의 전통적인 매체를 통한 오픈소스 정보수집에서 출발하였다.

과거에는 대표적으로 언론사나 대학에서 공개한 논문, 학술자료, 기사 등의 자료가 OSINT라고 볼 수 있었지만, 오늘날에는 IT 기술의 발달로 OSINT의 범위는 나날이 다양해지고 확대되어가고 있다.

이러한 OSINT는 모의침투(Penetration Testing)과정의 첫단추이자 성패를 좌우할 정도로 중요한 정보수집단계에서 매우 용하게 사용된다.

🔍OSINF ? OSINT ?

OSINT에 비해 OSINF란 단어는 다소 생소할 수 있다

OSINF 란 Open Source INFormation 의 머리글자만 따온 단어로 우리가 얻게되는 정보를 가리킨다. OSINT는 OSINF 가 유용하고 의미있는 정보가 되도록 정보들간의 연관성을 찾고 정제하는 과정을 의미한다. 따라서 단순히 OSINT를 도구의 사용이라고 부르는 것은 실수이다.

OSINF 수집도구를 사용하는 것만으로는 OSINT가 되지않기 때문에 프로세스 관점에서는 OSINT는 무엇인지 명확하지 않다. 그러나 정보보호 업계에서는 이러한 OSINF 수집도구를 OSINT라고 부르는것이 일반적이다.

따라서 OSINF는 OSINT를 위해 필요한 전제 조건이며, 조사자들은 OSINT를 위해 정보를 수집한다. 결론적으로 수집되는 정보는 조사자들이 의사결정과 행동을 위해 필요한 전제 조건이라고 볼 수 있다.

⚔ Attack VS 🛡Defence 관점에서의 OSINT

위에서 정리한 바와 같이 OSINT는 광범위하지만 주로 사이버 공격에 중점을 둔다. 공격적인 관점의 OSINT는 공격을 하기전에 미리 연구하는 것이고 방어적인 관점의 OSINT는 회사에 대한 공격을 미리 확인하고 예방하기위해 배우는 것이다. OSINT는 공격자와 방어자 모두에게 기회를 제공하며 중요한 단서가 될 수 있다. 따라서 취약점을 확인하고 예방할수 있는 동시에 취약점을 가지고 악용할 수 있는 양날의 검과 같다.

📈 OSINT 프로세스

OSINT Process에는 과정이라는 의미가 중첩되어 어색한 표현으로 보여진다. 하지만 OSINT Process라는 키워드로 구글링을 해보면 다음과 같이 다양한 순서도를 만나볼 수 있다.

프로세스 관점에서 OSINT가 무엇인지 명확하게 볼 수 없기 때문에 이러한 순서도를 통해 OSINT를 표현하고자 하는 것이다.

OSINT Process는 다음과 같이 일방향 또는 순환 형태로 많이 소개되고 있습니다.

1) Identifying the source

Identifying the source는 정보원을 식별하는 단계이다. 조사자가 얻고자 하는 정보가 무엇이고, 어디서 정보를 얻어야 하는지 조사자는 알고 있어야 한다는 의미이다.

2) Harvesting

Harvesting는 1단계에서 식별된 source에서 관련된 데이터를 가져오는 단계이다. 데이터를 가져올 때, 데이터 수집 방법에 따라 Harvesting 단계는 Active와 Passive 두 가지로 분류된다.

- Active Harvesting

대상에 직접 프로그램 또는 스크립트 등을 사용하여 정보를 수집한다. Active 유형은 대상에 직접 접근을 하기 때문에 로그가 남는 것이 특징이다.

- Passive Harvesting

Google, Netcraft, Whois, Recon-NG, Shodan 등을 사용하여 정보를 수집한다.. Passive 유형은 서드파티 앱들을 통해 정보를 수집하기 때문에 별도의 로그가 남지 않는다는 것이 특징이다.

3) Processing

Processing은 2단계에서 획득한 정보를 처리하고 의미있는 정보를 얻는 단계이다. 2단계에서는 무수히 많은 정보들이 존재하기 때문에 3단계로 넘어오면서 정보들을 필터링하는 작업이 매우 중요하다. 만약 중요해보이지 않는 정보 B가 있다고 가정했을 때, A와 C의 연관성이 성립되기 위해서 B가 꼭 있어야하는 것처럼 정보들간의 연관성을 고려해야한다.

이처럼 정보들간의 연관성을 고려해야하기 때문에 이 단계는 많은 경험과 시각이 필요한 고난도의 작업이 필요한 단계라고 생각한다.

4) Analysis

Analysis는 3단계에서 정제된 데이터를 조사 목적에 맞게 가공하는 단계이다. "김OO은 범인이다."라는 의견을 뒷받침하기 위해서 다양한 정보들을 수집하고 처리하여 얻어진 A, B, C라는 정보를 통해 "A와 B 그리고 C에 의해 김OO은 범인이다."라고 최종적인 결론을 내릴 수 있게 된다.

5) Reporting

Reporting은 4단계까지 진행된 사항들을 종합하여 레포트 형태로 작성하는 단계이다. 작성된 레포트는 활용하는 기관에 따라 증거물, 분석보고서등 다양한 형태의 산출물로 배포되어 평가받게 된다.

❓ 어떤 정보를 볼것인가?

그럼 OSINT를 활용해 어떤 정보를 알아낼수 있으며 알아낸 정보는 어떻게 사용될까?

기술 인프라

● IP

● 호스트 이름

● 서비스

● 네트워크 (Port)

● 소프트웨어/하드웨어 버전 및 OS 정보

● 지리적 위치

● 네트워크 다이어 그램

데이터 베이스

문서, 논문, 프레젠테이션, 스프레드시트 및 구성파일

메타데이터

개인정보( 이메일, 이름 및 직원검색등)

→ 이러한 정보들은 다음과 같은 사이버 공격으로 이어질수 있다.

1. Phishing

2. Brute force (password)

3. denial of service

4. social engineering

⛏ 대표적인 OSINT 도구들

| 도구 | 설명 |

| Maltego | 네트워크의 구조 및 이메일, 도메인 등을 알 수 있고, 데이터 간의 관계를 시각화하여 보여준다. Kali Linux에 내장되어 있다. |

| Shodan | 인터넷 연결된 모든 기기들의 데이터를 수집하고 제공해주는 검색 엔진이다. Webcam, WAS서버, FTP, Telnet 등 서버에서 제공중인 서비스들을 검색할 수 있다. |

| Recon-ng | 파이썬으로 개발되었고, 필요한 모듈을 로드하여 대상에 대한 정보를 한 눈에 볼 수 있는 도구이다. 웹 서비스 정찰하는 용도로 사용된다. |

| theHarvester | 다양한 공개 데이터에서 이메일, 하위 도메인, IP 등을 찾을 수 있다. Kali Linux에 내장되어 있다. |

| Google Dorks | 구글 검색기능들을 이용해서 웹페이지에 올라와 있는 취약점이나 정보 등을 수집하는 도구이다. |

| TinEye | 웹에서 이미지 관련 검색을 수행하는데 도움이 되는 도구이다. 이미지가 온라인에서 사용 가능한지 여부와 해당 이미지가 표시된 위치를 확인할 수 있다. |

| Search Code | 함수, 연산, 변수 및 코드 세그먼트를 구성할 수 있는 모든 항목을 검색할 수 있다. 특정 언어 또는 저장소를 기반으로 검색 결과를 추가로 필터링 할 수 있다. |

| Creepy | 세부정보를 추출하고 지도에 위치를 표시하는 파이썬 응용 프로그램 도구이다. 지리적 위치 데이터를 수집하고 정확한 날짜 기반으로 필터를 제공한다. |

| Spider Foot | Nixintel이 강력한 자동 osint도구이다. 이메일 검색에 특화된 모듈이다. |

| CheckUsernames | 170개 이상의 소셜 네트워크에서 사용자 이름을 찾는데 도움이 되는 도구이다. 개인뿐만 아니라 브랜드 회사 이름을 확인할 때도 사용할 수 있다. |

'Web Hacking > Web' 카테고리의 다른 글

| [구글해킹] 구글 검색명령어를 이용한 정보수집 (0) | 2022.08.05 |

|---|---|

| 서브도메인 검색에 사용되는 도구모음 (0) | 2022.07.28 |

| 웹해킹 공부시 참고할만한 문서들 (0) | 2022.07.13 |

| 취약점 관리 할 때 알아두면 도움 되는 사이트 10 (0) | 2022.07.13 |

| XSS (Cross-Site-Scripting) (0) | 2022.07.07 |