❓ 문제 확인

command injection 문제이다

📃 풀이

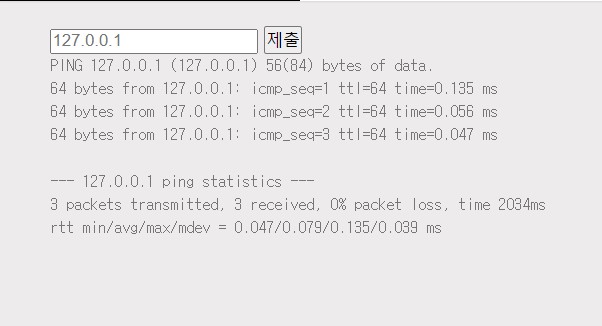

문제에 접속하니 입력창이 보인다

예시대로 127.0.0.1을 입력해 보자

linux ping 명령어를 입력한것과 같은 결과가 나온다

리눅스 환경인것같다

그럼 기본적인 구문을 입력해보자

flag는 index.php 에 있다고 했으니 index.php 내용을 확인하기위해 ;cat index.php를 입력해보자

cat 명령어를 사용했는데 이상한 오류?가 나는것같다

리눅스에서 파일의 내용을 확인하는 명령어는 여러가지가 있는데

대표적으로 cat, more, less, head, tail 이 있다

순서대로 다 사용해보았는데 마지막 tail 명령어만 정상적으로 작동하는듯 하다

;tail index.php 를 입력해 index.php 의 내용을 확인해보니 현재 페이지의 소스코드를 확인할수 있다

입력칸에 IP를 입력하면 ping -c 3 명령어가 실행되는걸 알수있었다

암튼 flag는 .passwd의 내용을 확인하면 얻을 수 있을것이다

.passwd 의 내용을 확인해보니 flag를 획득할 수 있었다!

끝~

🔖새로 알게된 내용

'Wargame > root-me.org' 카테고리의 다른 글

| [root-me.org] web - Server : HTTP - Directory indexing (0) | 2022.08.26 |

|---|---|

| [root-me.org] web - Server : Backup file (0) | 2022.08.26 |

| [root-me.org] web - Server : Weak password (0) | 2022.08.25 |

| [root-me.org] web - Server : HTTP - User-agent (0) | 2022.08.25 |

| [root-me.org] web - Server : HTTP - Open redirect (0) | 2022.08.25 |

❓ 문제 확인

command injection 문제이다

📃 풀이

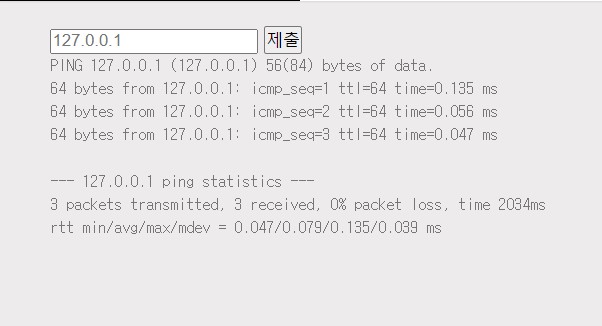

문제에 접속하니 입력창이 보인다

예시대로 127.0.0.1을 입력해 보자

linux ping 명령어를 입력한것과 같은 결과가 나온다

리눅스 환경인것같다

그럼 기본적인 구문을 입력해보자

flag는 index.php 에 있다고 했으니 index.php 내용을 확인하기위해 ;cat index.php를 입력해보자

cat 명령어를 사용했는데 이상한 오류?가 나는것같다

리눅스에서 파일의 내용을 확인하는 명령어는 여러가지가 있는데

대표적으로 cat, more, less, head, tail 이 있다

순서대로 다 사용해보았는데 마지막 tail 명령어만 정상적으로 작동하는듯 하다

;tail index.php 를 입력해 index.php 의 내용을 확인해보니 현재 페이지의 소스코드를 확인할수 있다

입력칸에 IP를 입력하면 ping -c 3 명령어가 실행되는걸 알수있었다

암튼 flag는 .passwd의 내용을 확인하면 얻을 수 있을것이다

.passwd 의 내용을 확인해보니 flag를 획득할 수 있었다!

끝~

🔖새로 알게된 내용

'Wargame > root-me.org' 카테고리의 다른 글

| [root-me.org] web - Server : HTTP - Directory indexing (0) | 2022.08.26 |

|---|---|

| [root-me.org] web - Server : Backup file (0) | 2022.08.26 |

| [root-me.org] web - Server : Weak password (0) | 2022.08.25 |

| [root-me.org] web - Server : HTTP - User-agent (0) | 2022.08.25 |

| [root-me.org] web - Server : HTTP - Open redirect (0) | 2022.08.25 |